🔐 次世代AAAプロトコル「Diameter」とは

― RADIUSの限界と、Diameterが求められる理由 ―

ネットワーク認証の世界では、長らく RADIUS が AAA(Authentication / Authorization / Accounting)の中心的役割を果たしてきました。しかし近年、モバイルネットワーク(4G/5G)、大規模 ISP、キャリアグレードの網では、RADIUS では対応しきれない要求が増えています。

そこで登場したのが Diameter(ダイアメータ)。

その名の通り「RADIUS(半径)を2倍にした=より強力にした」ことを暗に示しており、将来を見据えた AAA プロトコルとして IETF によって策定されました。

この記事では、RADIUSの課題 → Diameterの優位性 → 関連技術(AAA/SCTP/IPSec/TLS) の流れで、情報処理安全確保支援士として理解しておきたいポイントを詳しく解説します。

1. RADIUSの限界と課題点

RADIUS(Remote Authentication Dial-In User Service)は古くから使われてきた AAA プロトコルで、現在も企業 VPN や Wi-Fi 認証で広く利用されています。しかし以下の点が近年の大規模ネットワーク要求に合わなくなってきています。

■ (1) 通信プロトコルが UDP

RADIUS は UDP を使用しており、

- 再送制御は実装依存

- パケットロスに弱い

- メッセージ順序の保証がない

といった信頼性の課題があります。

■ (2) 拡張性の限界

RADIUS の通信は たくさんの “属性 (Attribute)” のセットで構成されています。

例:

- User-Name(ユーザー名)

- User-Password(パスワード)

- NAS-IP-Address

- Framed-IP-Address

など

これらは Type(番号)で識別されます。

RADIUS の属性(Attribute)は 8-bit の Type によって識別されるため、0〜255の256種類までしか定義できませんでした。しかし、ISPごとに拡張したい、機器ベンダーごとに拡張したい、新しい認証方式に対応したい、新しい課金方式を導入したい等、それぞれが拡張したい場合、256個では到底足りません。

そこで拡張時にVendor-Specific Attributes (VSA)を乱立させる必要がありました。その結果、互換性確保が難しくなる問題が発生しています。

■ (3) 認証情報の保護が弱い

パスワードは MD5 ベースで保護されますが、

- 設計が古い

- 現代の脅威モデルには不足

- 完全な暗号化チャネルではない

という課題があります。

■ (4) 大規模化への対応不足

モバイルネットワーク(4G/5G)のような巨大トラフィックや高信頼性要求に、RADIUS では限界があります。

2. Diameter が登場した背景と特徴

Diameter は「RADIUS の後継」と位置づけられるプロトコルで、IETF RFC 6733 で規定されています。

■ (1) TCP / SCTP を利用した信頼性の向上

Diameter は UDP ではなく TCP または SCTP を利用します。

これにより:

- 到達確認(ACK)

- 再送制御

- 複数ストリーム化(SCTP)

- 接続の多重化

などが可能となり、キャリアグレードの信頼性を実現します。

■ (2) AVP(Attribute-Value Pair)による拡張性

RADIUS の課題だった属性拡張の面では、Diameter は AVP (Attribute-Value Pair) 形式を採用し、柔軟で互換性の高い拡張を可能にしています。

■ (3) エンドツーエンドの完全な暗号化

RADIUS は共有鍵ベースの単純な保護ですが、Diameter は IPSec または TLS 上での完全な暗号化が可能です。

■ (4) 拡張アプリケーションによる豊富な用途

Diameter には多くのアプリケーション(拡張機能)があり、4G/5G のコアネットワーク(EPC、5GC)で利用されます。

例:

- Diameter EAP(802.1X 認証)

- Diameter NASREQ(Remote Access)

- Diameter Credit-Control Application (CCA)

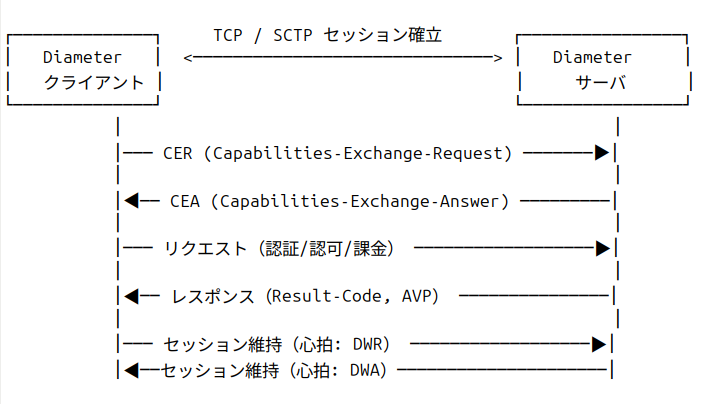

■ (5) 通信フローチャート

- CER/CEAについて

Diameter は TCP/SCTP のコネクション確立後に、必ず CER/CEA を交換します。

これは簡単に言うと:

「私はこういう機能を持っています。そっちはどうですか?」

といった、お互いの対応機能を確認するプロセス

です。

「あなたは NASREQ に対応? EAP認証 は? 4G/5G PCC は?」

と互いの機能を確認したり、ルーティン情報の交換や、互換性があるかどうか等の確認をCER/CEAの交換で行います。

- DWR/DWAについて

| 略語 | 正式名称 | 役割 |

|---|---|---|

| DWR | Device-Watchdog-Request | 相手ノードが生存しているか確認するための要求メッセージ |

| DWA | Device-Watchdog-Answer | DWR に対する応答メッセージ(生存していることを通知) |

3. AAAフレームワークとは何か

AAA とは

- Authentication(認証)

- Authorization(認可)

- Accounting(課金・証跡)

を総称したフレームワークで、情報処理安全確保支援士でも頻出の概念です。

Diameter は AAA を実現するためのプロトコルであり、RADIUS と同じ位置づけにありますが、より強力な方式を備えています。

4. SCTP(Stream Control Transmission Protocol)

Diameter が採用するプロトコルとして重要なのが SCTP です。

SCTP の特徴

- マルチストリーム(複数の論理通信路)

- マルチホーム(複数の NIC / IP による冗長性)

- TCP と UDP の利点を併せ持つ

- 順序保証をストリーム単位で管理

特にマルチホームにより、

片側ネットワークが切れても通信を継続できる

というキャリア品質が求められる環境には必須の能力です。

Diameter が SCTP をサポートしている理由は、

→ 巨大なネットワークでの信頼性とスケーラビリティを確保するため

です。

5. IPSec と TLS ― Diameter の通信保護

Diameter は、RADIUS よりも強力なセキュリティを提供します。その要となるのが IPSec と TLS のサポートです。

■ IPSec

IP レイヤで通信を暗号化・認証する技術。

Diameter ノード間通信に IPSec を適用すると、

- 完全な暗号化(ESP)

- 改ざん防止(AH/ESP)

- 鍵交換(IKEv2)

が可能で、拠点間・キャリア網で多く利用されます。

■ TLS

TCP レイヤに暗号化を追加する仕組み。

Diameter は TLS over TCP で安全に運用できます。

利用例:

- ISP 内部の AAA サーバ間

- 企業の ID 管理フレームワーク

RADIUS が古い MD5 ベースの保護なのに比べ、

Diameter は 現代的な暗号強度で保護できる点が大きな利点です。

6. RADIUS と Diameter のまとめ(比較表)

| 項目 | RADIUS | Diameter |

|---|---|---|

| 通信プロトコル | UDP | TCP / SCTP |

| 拡張性 | 低い(Vendor-Specific 依存) | 高い(AVPで柔軟) |

| セキュリティ | MD5 ベース、暗号化弱い | IPSec / TLS による強固な保護 |

| 信頼性 | 再送制御は実装依存 | TCP/SCTP により信頼性大幅向上 |

| 用途 | 企業VPN, Wi-Fi | 4G/5G コア, ISP, キャリア級 |

| スケーラビリティ | 中規模まで | 大規模向けに最適化 |

7. まとめ:Diameter は RADIUS の後継として理解必須

RADIUS は依然として企業ネットワークでは現役ですが、

キャリア級・大規模環境では Diameter が必須になりつつあります。

特に情報処理安全確保支援士としては以下の点を押さえるとよいでしょう:

- AAA フレームワークの理解(認証・認可・課金)

- Diameter のアーキテクチャ(AVP, TCP/SCTP)

- 通信保護に IPSec と TLS を利用可能

- モバイルコアネットワーク(4G/5G)の基盤技術

RADIUS の限界を補い、現代の高信頼ネットワークに適応させるために生まれたのが Diameter です。

今後のネットワークセキュリティ設計において、理解しておくべき重要なプロトコルと言えるでしょう。